Mon réseau d’entreprise

7.2 Apports du numérique

Nous présentons ici quelques axes pour les projets d’étudiants. Ces projets peuvent être réalisés lors des activités pédagogiques officielles (donc prévues à l’emploi du temps et sanctionnées par une notation) ou sur le temps libre des étudiants avec le support de l’Université.

-

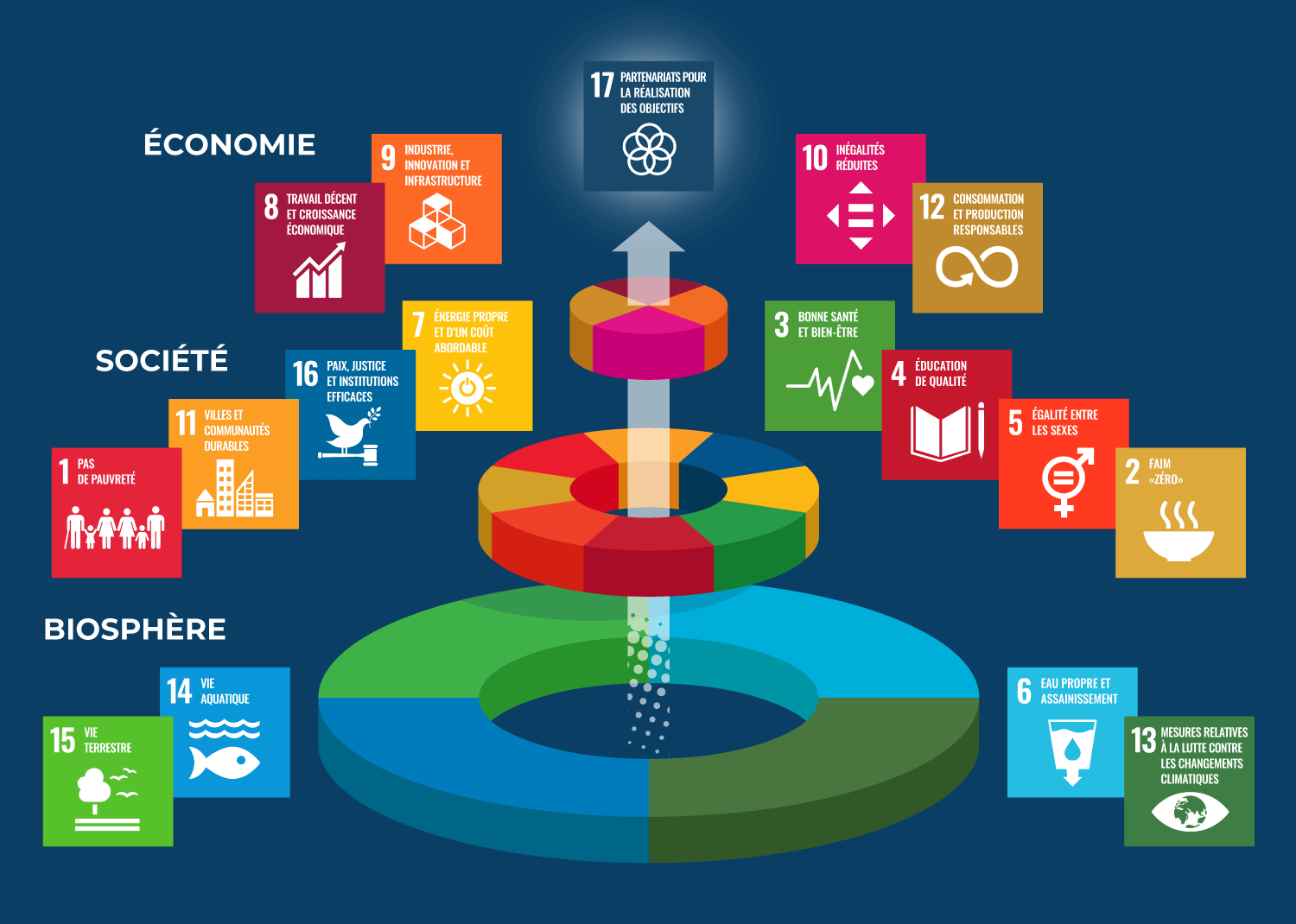

1. Éliminer la pauvreté sous toutes ses formes et partout dans le monde

-

2. Éliminer la faim, assurer la sécurité alimentaire, améliorer la nutrition et promouvoir une agriculture durable

-

3. Donner aux individus les moyens de vivre une vie saine et promouvoir le bien-être à tous les âges

-

4. Veiller à ce que tous puissent suivre une éducation de qualité dans des conditions d’équité et promouvoir les possibilités d’apprentissage tout au long de la vie

-

5. Réaliser l’égalité des sexes et autonomiser toutes les femmes et les filles

-

6. Garantir l’accès de tous à l’eau et à l’assainissement et assurer une gestion durable des ressources en eau

-

7. Garantir l’accès de tous à des services énergétiques fiables, durables et modernes, à un coût abordable

-

8. Promouvoir une croissance économique soutenue, partagée et durable, le plein emploi productif et un travail décent pour tous

-

9. Mettre en place une infrastructure résiliente, promouvoir une industrialisation durable qui profite à tous et encourager l’innovation

-

10. Réduire les inégalités entre les pays et en leur sein

-

11. Faire en sorte que les villes et les établissements humains soient ouverts à tous, sûrs, résilients et durables

-

12. Établir des modes de consommation et de production durables

-

13. Prendre d’urgence des mesures pour lutter contre les changements climatiques et leurs répercussions

-

14. Conserver et exploiter de manière durable les océans, les mers et les ressources marines aux fins du développement durable

-

15. Préserver et restaurer les écosystèmes terrestres

-

16. Promouvoir l’avènement de sociétés pacifiques et ouvertes aux fins du développement durable

-

17. Partenariats pour la réalisation des objectifs

7.2.1 Supervision des données environnementales

Un des leviers principaux consiste pour inciter à la sobriété est constitué par la connaissances des données en temps réel. En particulier, il est prouvé que l’affichage de la consommation instantanée incite le consommateur à limiter l’utilisation des appareils énergivores.

Plusieurs thèmes peuvent être abordés :

-

• suivi de la consommation électrique ;

-

• détail de la consommation par équipement ou localisation ;

-

• suivi de la température extérieure et intérieure pour agir sur le chauffage ou la climatisation ;

-

• surveillance du potager pour utiler l’arrosage de façon optimale ;

7.2.2 Gestion de l’énergie

Le numérique consomme beaucoup d’énergie. Il convient donc de les sensibiliser aux notions de puissance et d’énergie. Pour nos étudiants plusieurs aspects doivent être abordés : quelques notions de physique : énergie, puissance, transformation d’une

énergie en une autre, stockage de l’énergie, énergie minimum nécessaire pour maintenir un véhicule en mouvement, énergie solaire maximum reçue par unité de surface…

Le numérique consomme beaucoup d’énergie. Il convient donc de les sensibiliser aux notions de puissance et d’énergie. Pour nos étudiants plusieurs aspects doivent être abordés : quelques notions de physique : énergie, puissance, transformation d’une

énergie en une autre, stockage de l’énergie, énergie minimum nécessaire pour maintenir un véhicule en mouvement, énergie solaire maximum reçue par unité de surface…

Nous souhaitons montrer aux étudiants comment mettre en place les équipements grand public pour la production et le stockage de l’énergie. Nous voulons donc leur permettre d’étudier :

Nous souhaitons montrer aux étudiants comment mettre en place les équipements grand public pour la production et le stockage de l’énergie. Nous voulons donc leur permettre d’étudier :

-

• Panneaux solaires :

-

– panneaux fixes sur le toit,

-

– petits panneaux pour alimenter un objet (connecté ou non)

-

– solutions mobiles (panneaux souples et générateur sur batterie)

-

– panneaux orientables ;

-

-

• consommation des équipements (prises gigognes 230V, multimètres USB)

Au delà de la sensibilisation au matériel grand public, nous voulons leur permettre de faire des calculs de consommation. Les aspects que nous voulons mettre en œuvre sont l’IoT et la sécurisation des serveurs informatiques. Pour un serveur informatique, il existe des alimentations de secours. Ces alimentation disposent d’une batterie pour palier aux coupures électriques. Il convient de calculer l’autonomie apportée par l’alimentation de secours pour éteindre proprement le serveur avant le blackout total. Un autre aspect consiste à évaluer l’autonomie d’un objet connecté hors réseau public. Les solutions que nous commencerons à présenter seront à base de panneau solaire et de batterie. Il faudra que l’étudiant assemble les éléments et calcule l’autonomie de l’objet. Cela les incitera à utiliser des objets à faible consommation d’énergie.

7.2.3 Santé

Le domaine de la santé est un domaine dans lequel le numérique peut apporter beaucoup. L’utilisation d’équipements de surveillance en réseau peut faciliter le maintien à domicile. C’est un domaine ou la sécurité des objets connectés et le respect de la vie privée

devraient être fondamentales. Les objets issus du GAFAM, connus pour monétiser la vie privée des clients est donc à proscrire.

Le domaine de la santé est un domaine dans lequel le numérique peut apporter beaucoup. L’utilisation d’équipements de surveillance en réseau peut faciliter le maintien à domicile. C’est un domaine ou la sécurité des objets connectés et le respect de la vie privée

devraient être fondamentales. Les objets issus du GAFAM, connus pour monétiser la vie privée des clients est donc à proscrire.

La formation de nos étudiants proposera des solutions qui permettent de vérifier le comportement des différents logiciels et services proposés en évitant d’obliger les patients à utiliser des solutions privatives.

La formation de nos étudiants proposera des solutions qui permettent de vérifier le comportement des différents logiciels et services proposés en évitant d’obliger les patients à utiliser des solutions privatives.

7.2.4 Biodiversité

La Biodiversité est un axe important pour nous protéger. Depuis quelques décennies, les scientifiques alertent, en particulier, que la perte de biodiversité favoriserait l’apparition de nouvelles pandémies.

La Biodiversité est un axe important pour nous protéger. Depuis quelques décennies, les scientifiques alertent, en particulier, que la perte de biodiversité favoriserait l’apparition de nouvelles pandémies.

Nos disciplines peuvent agir pour protéger la biodiversité. Nous avons identifiés plusieurs axes pour lesquels nos étudiants peuvent agir.

Nos disciplines peuvent agir pour protéger la biodiversité. Nous avons identifiés plusieurs axes pour lesquels nos étudiants peuvent agir.

De nombreuses applications réseaux émergent pour identifier ou détecter la flore et la faune. Ces applications permettent à l’utilisateur de se reconnecter avec une nature que notre civilisation a oublié. Ainsi, l’apllication web ou mobile plantnet[ ?] permet d’idenfifier

les plantes à partir d’une photographie. L’application whoBIRD, disponible sur F-Droid, utilise le cadriciel BirdNET[ ?].

De nombreuses applications réseaux émergent pour identifier ou détecter la flore et la faune. Ces applications permettent à l’utilisateur de se reconnecter avec une nature que notre civilisation a oublié. Ainsi, l’apllication web ou mobile plantnet[ ?] permet d’idenfifier

les plantes à partir d’une photographie. L’application whoBIRD, disponible sur F-Droid, utilise le cadriciel BirdNET[ ?].

Nos étudiants peuvent donc utiliser ces applications sur leurs ordiphones personnels mais aussi intégrer ces logiciels dans des objets connectés. Ces objets peuvent alors être installés dans des endroits spécifiques : soit dans un jardin personnel, soit

dans des lieux ciblés par des chercheurs en biologie.

Nos étudiants peuvent donc utiliser ces applications sur leurs ordiphones personnels mais aussi intégrer ces logiciels dans des objets connectés. Ces objets peuvent alors être installés dans des endroits spécifiques : soit dans un jardin personnel, soit

dans des lieux ciblés par des chercheurs en biologie.

Ils peuvent aussi mettre en place des microcontrôleurs équipés de caméras pour détecter la présence d’insectes. Ainsi lors de la détection de frelon asiatique, une alerte peut être envoyée à l’apiculteur pour qu’il agisse avant l’extermination de la ruche. Un autre exemple, consiste à surveiller l’apparition d’un doryphore dans un champ de pommes de terre pour protéger les culture sans abuser des produits phytotoxiques. La surveillance des plantes peut aussi permettre de détecter les premières attaques de maladies, la croissance, la maturité…

Une approche plus orientée réseaux consiste à assurer la mise en place de réseau de de bases de données de collecte d’information pour inciter les citoyens à faire de la science participative.

Le traitement du signal peut trouver des applications avec les chauves-souris[ ?]. Les chauves-souris émettent des ultrasons. En utilisant des microphones adaptés, les étudiants peuvent utiliser leurs connaissance de traitement du signal pour transposer ce son dans les fréquence audibles. Cela peut permettre de créer des détecteurs. Il est alors envisageable de déployer un réseau de capteurs pour détecter la présence d’espèce particulière ou faire du comptage.

Une autre approche consistera à proposer des solution de supervision et de gestion du potager pour des particuliers. La culture vivrière peut être difficile pour un ex-citadin. Pour cela, des solutions de surveillance des données (météo, humidité du sol, température de l’air et du sol, détection des indésirables) peut faciliter le déploiement de petites surfaces locales de production. L’utilisation des réseaux peut aussi faciliter la surveillance par un voisin pas trop éloigné en période de vacances.

7.2.5 Respect de la vie privée

Les Géants du Net et d’autres souhaitent obtenir des informations qui devraient être privées. Ils peuvent obtenir ces informations en convainquant les citoyens d’offrir leurs données et celles de leurs contacts ou sans leur consentement. Ce dernier peut être

fait en utilisant des moyens illégaux ou illégitimes.

Les Géants du Net et d’autres souhaitent obtenir des informations qui devraient être privées. Ils peuvent obtenir ces informations en convainquant les citoyens d’offrir leurs données et celles de leurs contacts ou sans leur consentement. Ce dernier peut être

fait en utilisant des moyens illégaux ou illégitimes.

Nous pouvons ainsi citer les entreprises qui scannent les informations déposées par leurs utilisateurs sans leur consentement éclairé. La licence d’utilisation des produits Google, par exemple, indique explicitement qu’ils utilisent le contenu des messages à des

fins commerciales.

Nous pouvons ainsi citer les entreprises qui scannent les informations déposées par leurs utilisateurs sans leur consentement éclairé. La licence d’utilisation des produits Google, par exemple, indique explicitement qu’ils utilisent le contenu des messages à des

fins commerciales.

La NSA a constamment fait l’objet de critiques depuis les années 50 pour s’opposer à la surveillance de masse. Même si cette activité est probablement légale, elle est considérée par de nombreux citoyens, étazuniens ou autres, comme illégitime.

La NSA a constamment fait l’objet de critiques depuis les années 50 pour s’opposer à la surveillance de masse. Même si cette activité est probablement légale, elle est considérée par de nombreux citoyens, étazuniens ou autres, comme illégitime.

L’actualité récente a montré de nombreuses fuites de données. Ces fuites font intervenir trois acteurs : la victime, l’entreprise qui devrait protéger ces données et le malandrin. La responsabilité des entreprises pour protéger les données censées êtres

confidentielle n’est que rarement (voire jamais) mise en cause. Les victimes ne sont (probablement ?) jamais indemnisées.

L’actualité récente a montré de nombreuses fuites de données. Ces fuites font intervenir trois acteurs : la victime, l’entreprise qui devrait protéger ces données et le malandrin. La responsabilité des entreprises pour protéger les données censées êtres

confidentielle n’est que rarement (voire jamais) mise en cause. Les victimes ne sont (probablement ?) jamais indemnisées.

Les équipements connectés, comme les aspirateurs, réfrigérateurs, ou pire, les objets espions, comme Alexa, sont installés dans les appartements des citoyens. Ces équipements communiquent sur Internet sans que les utilisateurs necomprennent réellement les

techniques mises en œuvres. Cela pose (ou devrait poser) des questions :

Les équipements connectés, comme les aspirateurs, réfrigérateurs, ou pire, les objets espions, comme Alexa, sont installés dans les appartements des citoyens. Ces équipements communiquent sur Internet sans que les utilisateurs necomprennent réellement les

techniques mises en œuvres. Cela pose (ou devrait poser) des questions :

-

• Cet équipement peut il compromettre la sécurité des autres appareils connectés chez l’utilisateur ?

-

• Cet équipement peut il être utilisé par le fabricant pour exfiltrer des données de l’utilisateur ?

-

• Si l’équipement utilise une application mobile pour fonctionner, faut il